CSPM (Gestion de la posture de sécurité cloud) : l'IA au service du monitoring de configuration

Découvrez comment l'intelligence artificielle transforme le CSPM, faisant passer la sécurité cloud d'alertes statiques et bruyantes à une gestion de posture contextuelle et auto-remédiatrice.

Introduction : l’épidémie de mauvaises configurations

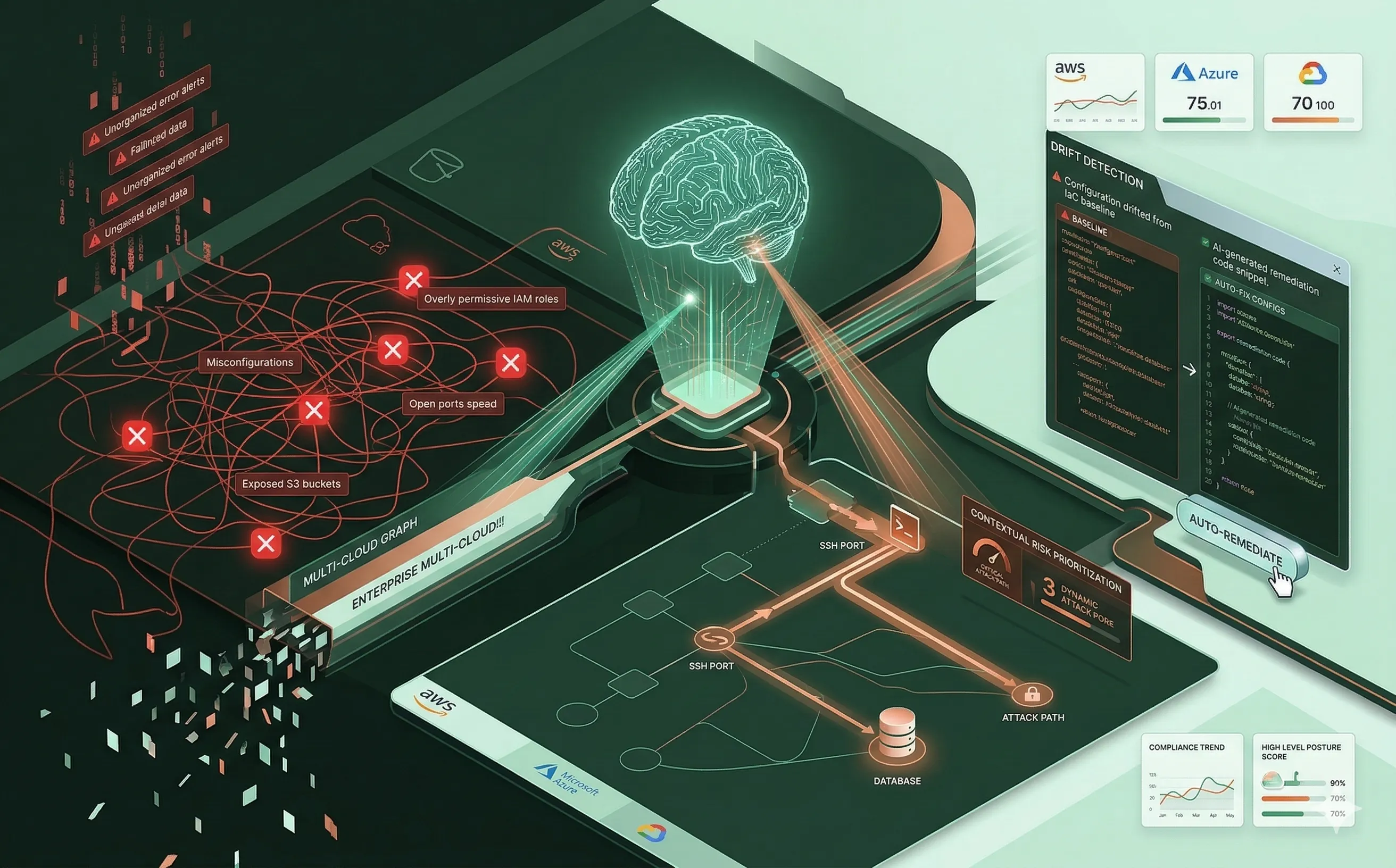

Alors que les entreprises finalisent leurs migrations vers le cloud, les responsables informatiques découvrent une réalité douloureuse : le cloud est sécurisé par conception, mais rarement sécurisé par défaut. La grande majorité des violations de données cloud ne résulte pas d’exploits zero-day sophistiqués ou de déchiffrement quantique ; elles sont causées par de simples erreurs de configuration générées par des humains. Un rôle IAM trop permissif, un bucket AWS S3 exposé, ou un groupe de sécurité réseau Azure mal configuré suffisent à un attaquant pour compromettre une infrastructure entière — surtout dans les organisations qui manquent d’une architecture Zero Trust robuste.

Pour lutter contre cela, l’industrie a adopté les outils de Cloud Security Posture Management (CSPM) pour analyser en continu les environnements à la recherche de mauvaises configurations. Cependant, à mesure que les organisations adoptent des architectures multi-cloud, les CSPM traditionnels sont devenus dépassés, noyant les équipes de sécurité sous des milliers d’alertes statiques et sans contexte. Pour restaurer la visibilité et gouverner efficacement ces environnements tentaculaires, les architectes informatiques intègrent désormais l’intelligence artificielle dans le CSPM, passant d’une alerte réactive à une gestion de posture prédictive et contextuelle.

1. La crise de visibilité multi-cloud

Le défi fondamental de la gouvernance cloud moderne est l’échelle. Une entreprise typique utilise une combinaison d’AWS, Microsoft Azure et Google Cloud Platform (GCP). Chacun de ces fournisseurs propose des centaines de services uniques, chacun avec sa propre configuration complexe et imbriquée, ainsi que sa propre syntaxe d’Identity and Access Management (IAM).

- Infrastructure éphémère : Dans un environnement DevSecOps, l’infrastructure est définie comme du code (IaC) et est très éphémère. Les machines virtuelles et les conteneurs sont créés et détruits en quelques minutes. Les auditeurs humains ne peuvent physiquement pas suivre ce rythme de changement.

- Fatigue des alertes : Les outils CSPM legacy fonctionnent sur des règles binaires rigides (par exemple, « Alerter si un port SSH est ouvert sur Internet »). Dans une grande entreprise, cette règle peut se déclencher 5 000 fois par jour. Si les analystes de sécurité doivent enquêter manuellement sur chaque alerte, la « fatigue des alertes » s’installe, et les vulnérabilités critiques sont inévitablement ignorées.

2. Des règles statiques à l’analyse contextuelle ML

L’intelligence artificielle transforme le CSPM en introduisant l’analyse de risque contextuelle. Au lieu d’examiner les mauvaises configurations individuelles de manière isolée, les modèles de machine learning analysent l’ensemble de l’environnement cloud comme un graphe interconnecté.

- Cartographie des chemins d’attaque : Un CSPM enrichi par IA comprend les relations entre les actifs. Il évalue un port ouvert non pas comme un échec binaire, mais en traçant son impact potentiel. Si une instance EC2 possède un port ouvert et dispose d’un rôle IAM avec accès en lecture à une base de données clients et que cette base de données contient des données personnelles non chiffrées, l’IA corrèle ces faits disparates.

- Priorisation : En comprenant le chemin d’attaque réel, l’IA évalue dynamiquement le risque. Elle supprime les 4 999 ports ouverts attachés à des serveurs de test vides et isolés, et remonte le seul port ouvert menant directement à des données métier critiques, permettant à l’équipe de sécurité de se concentrer strictement sur les menaces existentielles.

3. Auto-remédiation et Infrastructure as Code (IaC)

Détecter une mauvaise configuration n’est que la moitié du travail ; la corriger sans casser la production est le véritable défi managérial. L’IA comble cet écart en permettant une auto-remédiation intelligente.

- Détection de dérive : Quand un ingénieur modifie manuellement un paramètre dans la console AWS pour résoudre un problème, l’environnement “dérive” par rapport à sa baseline Infrastructure as Code (IaC) approuvée. Le CSPM piloté par IA détecte instantanément cette dérive.

- Pull Requests automatiques : Les CSPM avancés utilisent des Large Language Models (LLMs) entraînés sur les syntaxes Terraform, AWS CloudFormation et Pulumi. Lorsqu’une vulnérabilité est détectée, l’IA n’envoie pas simplement un message Slack ; elle génère automatiquement le code exact requis pour corriger la faille et soumet une Pull Request directement dans le dépôt Git du développeur. Le développeur n’a qu’à examiner le code de l’IA et cliquer sur « Fusionner », remédiant à l’infrastructure cloud en quelques minutes.

4. Gouvernance stratégique et conformité continue

Pour les responsables informatiques et les Directeurs de la Sécurité des Systèmes d’Information (DSSI/CISO), le CSPM est avant tout un outil de gouvernance. Les organisations sont soumises à des cadres réglementaires stricts — tels que le RGPD, HIPAA, SOC 2 et la série ISO 27000 — qui imposent des contrôles techniques spécifiques.

- Audit automatisé : Les CSPM alimentés par IA cartographient en continu la configuration en temps réel de l’environnement multi-cloud directement par rapport à ces cadres légaux. Si un ingénieur déploie une base de données sans chiffrement au repos, le CSPM le signale non seulement comme un risque de sécurité, mais aussi comme une violation de conformité immédiate.

- Reporting pour la direction : Les modèles de machine learning synthétisent des millions de points de données en scores de posture de haut niveau et en courbes de tendance. Cela permet aux responsables informatiques de suivre la posture de sécurité de l’organisation dans le temps, de prouver la conformité continue aux auditeurs externes et de justifier les budgets de sécurité auprès du conseil d’administration.

Conclusion

L’ère de la gestion de la sécurité cloud via des audits manuels et des tableurs statiques est révolue. La complexité et la vélocité des environnements multi-cloud exigent une approche stratégique et automatisée. En tirant parti du Cloud Security Posture Management piloté par IA, les responsables informatiques peuvent filtrer le bruit de la fatigue des alertes, remédier automatiquement à la dérive de configuration et s’assurer que leur infrastructure tentaculaire reste sécurisée, conforme et continuellement gouvernée. Combinés à un SIEM alimenté par IA, ces outils forment l’ossature complète des opérations de sécurité.