Fuzzing à Grande Échelle : Utiliser l'IA pour Générer des Cas Limites

Découvrez comment l'IA et les LLMs révolutionnent les tests de fuzzing. Apprenez comment l'IA générative automatise les cibles de fuzz, comprend la grammaire des entrées et fait évoluer la découverte de cas limites.

Introduction : Les Frictions Historiques du Fuzzing

Le fuzz testing — bombarder une application avec de grandes quantités de données aléatoires ou malformées pour provoquer des plantages et découvrir des fuites mémoire — est sans doute le moyen le plus efficace de trouver des vulnérabilités zero-day. Pourtant, malgré ses preuves d’efficacité, son adoption en entreprise a historiquement été lente.

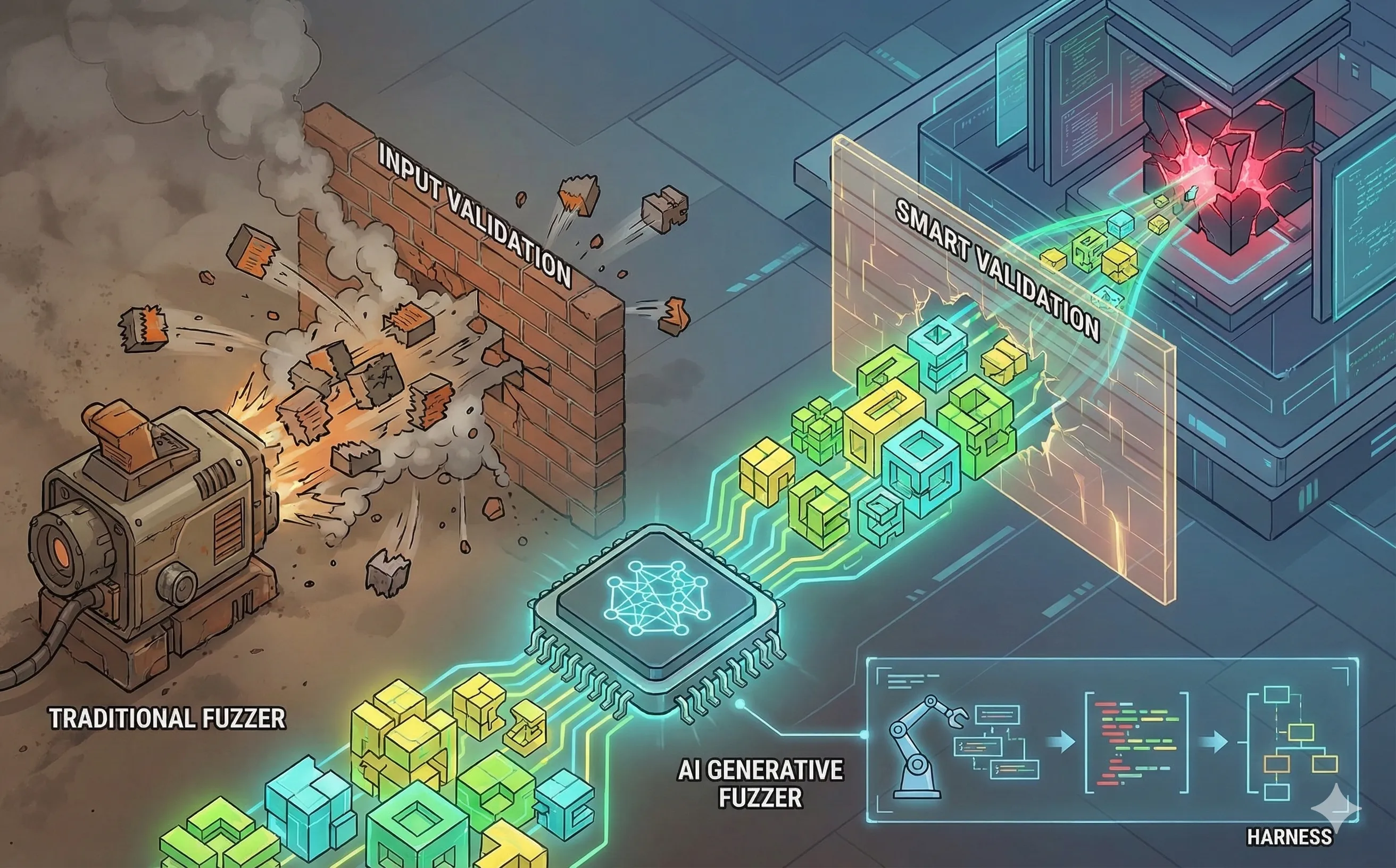

Pourquoi ? Parce que le fuzzing traditionnel est notoirement difficile à mettre en place. Il nécessite des ingénieurs en sécurité hautement spécialisés pour écrire des « fuzz targets » complexes (harnais) qui relient le fuzzer aux fonctions spécifiques de l’application. De plus, les fuzzers mutationnels « stupides » traditionnels gaspillent d’énormes quantités de cycles de calcul en envoyant des données totalement invalides à une cible, pour être immédiatement rejetés par la toute première couche de validation des entrées.

L’IA générative démantèle complètement ces barrières. En s’appuyant sur des Large Language Models (LLMs), les équipes DevSecOps transforment le fuzzing d’un exercice chaotique et par force brute en un moteur de découverte de vulnérabilités hautement ciblé et sémantiquement conscient.

1. De la Mutation « Stupide » à la Génération Sémantique

Le fuzzing mutationnel traditionnel prend une entrée valide (comme un fichier JSON) et en modifie des bits aléatoirement. La plupart du temps, cela détruit la structure JSON, ce qui entraîne le rejet immédiat par l’analyseur de base de l’application. Le fuzzer n’atteint jamais la logique métier complexe et profonde où se cachent les bugs critiques.

Le fuzzing piloté par l’IA modifie fondamentalement cette dynamique en comprenant la « grammaire » de l’entrée.

- Payloads Contextuellement Conscients : Au lieu de modifier des bits aléatoirement, un LLM analyse la documentation de l’API et les patterns d’utilisation, le protocole réseau ou le format de fichier. Si la cible est un lecteur PDF d’entreprise complexe, l’IA apprend la structure exacte d’un PDF valide. Elle génère ensuite des milliers de PDFs subtilement malformés, profondément imbriqués, mais structurellement plausibles.

- Contourner le Gardien : Parce que les entrées générées par l’IA sont syntaxiquement valides, elles contournent facilement la couche initiale de validation des entrées. Les payloads malformés pénètrent profondément dans les chemins d’exécution centraux de l’application, déclenchant des cas limites et des conditions de course qu’un fuzzer traditionnel mettrait des années de temps CPU à découvrir par hasard.

2. Automatiser le Harnais de Fuzz (La Révolution OSS-Fuzz)

Le principal goulot d’étranglement dans le passage à l’échelle du fuzzing a toujours été l’écriture du code d’intégration (le harnais). Écrire un harnais C++ ou Rust qui initialise correctement l’état de l’application, injecte les données fuzzées dans la fonction cible et procède à un démontage propre requiert une expertise technique approfondie.

Des initiatives comme le projet OSS-Fuzz-Gen de Google, amélioré par l’IA, ont prouvé que les LLMs peuvent automatiser cela entièrement.

- Génération Automatisée de Cibles : Un pipeline IA scanne une base de code (à l’aide d’outils comme Fuzz Introspector) pour identifier les fonctions complexes sans aucune couverture de test. Il génère ensuite dynamiquement un prompt LLM contenant la signature de la fonction, son code source et des exemples de la façon dont elle est appelée ailleurs dans le projet.

- Le Résultat : Le LLM écrit un harnais de fuzz complet et compilable à la volée. Si le harnais échoue à la compilation, l’IA lit les erreurs du compilateur et corrige itérativement son propre code. Cela permet aux organisations d’étendre la couverture de fuzzing à des centaines de dépôts legacy en quelques jours, plutôt qu’en plusieurs mois.

3. Validation des Contraintes : Éliminer les Faux Positifs

Un problème courant avec le fuzzing automatisé est le « plantage spurieux ». Un fuzzer peut réussir à faire planter une fonction en lui passant un pointeur NULL, générant une alerte critique. Cependant, un développeur humain pourrait regarder l’alerte et dire : « Cette fonction est complètement interne ; le middleware précédent garantit que ce pointeur ne sera jamais NULL dans le monde réel. »

L’IA est désormais utilisée pour filtrer ces faux positifs grâce à la Validation de Plantage Basée sur le Contexte. Des agents LLM avancés agissent comme des analystes de triage automatisés. Lorsqu’un plantage se produit, l’IA analyse le dump de plantage, trace le chemin d’exécution et interroge la base de code plus large pour comprendre les contraintes du monde réel. Si l’IA détermine que l’état de plantage est mathématiquement inatteignable depuis tout point d’entrée public, elle signale le plantage comme spurieux, épargnant à l’équipe de développement des heures de chasse aux fantômes.

4. Fuzzer l’IA Elle-Même : Le Méta-Défi

À mesure que les développeurs intègrent des LLMs dans leurs propres applications, le concept de fuzzing revient à son point de départ. On ne peut pas fuzzer un chatbot avec un payload binaire traditionnel ; il faut le fuzzer avec du langage naturel.

Des outils émergent spécifiquement pour le Fuzzing d’Injection de Prompts. Ces fuzzers IA-contre-IA mutent systématiquement des prompts initiaux — en utilisant l’escalade de jeu de rôle, le changement de contexte et la syntaxe adversariale — pour tromper le LLM cible et l’amener à contourner ses garde-fous de sécurité, à divulguer des données d’entraînement ou à exécuter des appels API non autorisés.

Conclusion

Le fuzzing n’est plus un art obscur réservé aux chercheurs en sécurité d’élite disposant de budgets de calcul illimités. En utilisant l’IA pour comprendre la grammaire des entrées, écrire automatiquement des harnais et trier les plantages, les organisations peuvent intégrer des tests de fuzz continus et haute fidélité directement dans leurs pipelines CI/CD — en complément du SAST et DAST enrichis par le ML. Dans la course aux armements de la sécurité logicielle, le fuzzing piloté par l’IA garantit que vous trouvez les failles les plus profondes de votre code avant que les adversaires ne le fassent.