Informatique quantique : La menace pour le chiffrement actuel

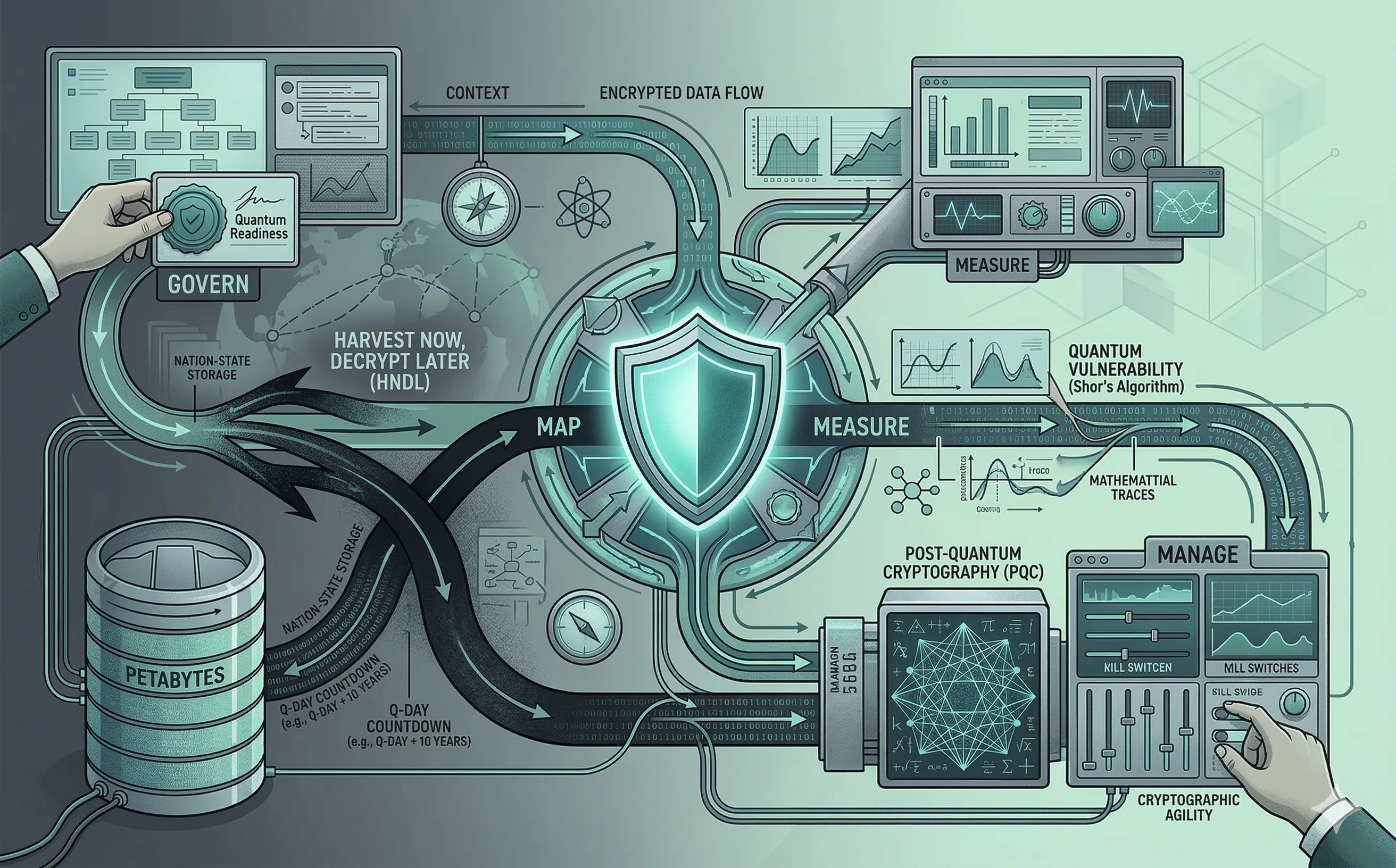

Comprenez la menace imminente de l'informatique quantique sur la cryptographie moderne. Explorez le risque « Harvest Now, Decrypt Later » et la transition stratégique vers la cryptographie post-quantique (PQC).

Introduction : La menace existentielle pour la confiance numérique

Alors que l’intelligence artificielle domine la veille technologique actuelle, les stratèges IT doivent simultanément se préparer au prochain changement de paradigme : l’informatique quantique. Contrairement aux ordinateurs classiques qui traitent des bits (des 0 et des 1), les ordinateurs quantiques utilisent des qubits, leur permettant d’exister dans plusieurs états simultanément et de résoudre certains problèmes mathématiques complexes de manière exponentiellement plus rapide.

Pour l’industrie de la cybersécurité, il ne s’agit pas d’une simple évolution matérielle, mais d’une menace existentielle. L’ensemble du fondement de la confiance numérique — navigation web sécurisée, VPN, signatures numériques et communications sécurisées — repose sur la cryptographie à clé publique. Dans la prochaine décennie, un ordinateur quantique suffisamment puissant sera capable de briser ces fondements cryptographiques, créant un événement hypothétique que l’industrie appelle le « Q-Day ». Pour les responsables IT et les architectes d’entreprise, la préparation au Q-Day doit commencer aujourd’hui.

1. L’algorithme de Shor et la vulnérabilité de RSA

Pour comprendre la menace, il faut comprendre comment fonctionne le chiffrement moderne. Les protocoles de chiffrement asymétrique, comme RSA et la cryptographie sur les courbes elliptiques (ECC), sécurisent les données sur internet. Leur sécurité repose entièrement sur la difficulté mathématique de factoriser de très grands nombres premiers ou de résoudre des logarithmes discrets. Un superordinateur classique mettrait des millions d’années à casser une clé RSA de 2048 bits.

Cependant, en 1994, le mathématicien Peter Shor a développé l’algorithme de Shor.

- L’avantage quantique : L’algorithme de Shor démontre qu’un ordinateur quantique cryptographiquement pertinent (CRQC) peut factoriser ces grands nombres premiers en quelques heures, voire en quelques minutes.

- L’impact : Lorsqu’un CRQC deviendra viable, toutes les données sécurisées par RSA, Diffie-Hellman et ECC deviendront instantanément transparentes.

(Note : Le chiffrement symétrique comme AES-256 est ciblé par une formule quantique différente appelée algorithme de Grover, qui réduit de moitié la taille effective de la clé. Cependant, AES-256 reste largement résistant aux attaques quantiques, ce qui signifie que la cryptographie asymétrique à clé publique est l’urgence principale.)

2. Le danger stratégique : « Harvest Now, Decrypt Later »

Une objection managériale courante est : « Si les ordinateurs quantiques capables de casser RSA n’existeront pas avant 5 à 10 ans, pourquoi investir aujourd’hui dans la mitigation de cette menace ? »

La réponse réside dans une stratégie de renseignement très agressive et en cours, connue sous le nom de Harvest Now, Decrypt Later (HNDL), ou Store Now, Decrypt Later (SNDL). Des acteurs étatiques interceptent et exfiltrent actuellement d’immenses volumes de données d’entreprise et gouvernementales chiffrées grâce à des techniques sophistiquées d’analyse du trafic réseau et d’interception. Ils savent qu’ils ne peuvent pas lire aujourd’hui les clés AES enveloppées dans RSA. Cependant, ils stockent ces pétaoctets de données chiffrées dans d’immenses centres de données. Dès qu’ils atteindront la capacité quantique, ils déchiffreront rétrospectivement les données stockées.

Si votre organisation traite des données à longue durée de confidentialité — comme des dossiers médicaux, du code source propriétaire, des renseignements liés à la sécurité nationale ou des stratégies financières à long terme — vos données sont déjà activement compromises par le vecteur de menace HNDL.

3. La solution : la cryptographie post-quantique (PQC)

L’industrie IT n’attend pas l’arrivée du Q-Day. Depuis des années, le National Institute of Standards and Technology (NIST) mène un effort mondial pour évaluer et standardiser de nouveaux algorithmes cryptographiques résistants mathématiquement aux attaques classiques et quantiques.

Cette nouvelle génération d’algorithmes est connue sous le nom de cryptographie post-quantique (PQC).

- Les mathématiques plutôt que la physique : Contrairement à la distribution quantique de clés (QKD), qui nécessite du matériel physique spécialisé et de la fibre optique, la PQC s’appuie sur de nouvelles branches entièrement nouvelles des mathématiques (comme la cryptographie sur les réseaux euclidiens).

- Nouveaux standards : Le NIST a déjà commencé à finaliser les premiers standards PQC officiels (comme ML-KEM pour l’encapsulation de clés et ML-DSA pour les signatures numériques). Ces algorithmes sont conçus pour être déployés sur du matériel classique actuel, en remplaçant RSA et ECC par des mises à jour logicielles.

4. L’impératif managérial : l’agilité cryptographique

La transition d’une architecture d’entreprise entière de RSA vers la PQC sera la plus grande migration de cybersécurité de l’histoire, surpassant la transition Y2K. Les responsables IT doivent initier cette transition immédiatement en établissant une agilité cryptographique.

Les organisations doivent adopter un cadre de gouvernance pour gérer cette migration :

- Créer un inventaire cryptographique (CBOM) : On ne peut pas mettre à niveau ce que l’on ne voit pas. Les équipes IT doivent auditer toute leur chaîne d’approvisionnement logicielle pour découvrir exactement où et comment la cryptographie est utilisée. Quels microservices codent RSA en dur ? Quelles applications legacy s’appuient sur des versions TLS obsolètes ?

- Éliminer la cryptographie codée en dur : Les développeurs doivent cesser d’intégrer des algorithmes cryptographiques spécifiques dans la logique applicative. Les architectures de sécurité doivent abstraire la cryptographie dans des systèmes centralisés de gestion des secrets ou des sidecars, permettant à l’organisation de remplacer un certificat RSA par un certificat PQC via un simple changement de configuration, plutôt qu’une réécriture massive de la base de code.

- Implémentations hybrides : À court terme, les architectes de sécurité devraient adopter des modèles cryptographiques hybrides. Cela consiste à envelopper les données dans un algorithme traditionnel (comme ECC) et un nouvel algorithme PQC simultanément. Cela garantit la conformité aux standards FIPS actuels tout en offrant une protection précoce contre la menace HNDL.

Conclusion

L’informatique quantique est une vague de fond lente mais inévitable. Pour les responsables technologiques et les professionnels qui définissent des stratégies IT à long terme, ignorer la menace quantique constitue une défaillance de gouvernance. En comprenant le paradigme « Harvest Now, Decrypt Later » et en amorçant la migration complexe vers la cryptographie post-quantique et l’agilité cryptographique, les organisations peuvent garantir la sécurité de leurs données dans un monde post-RSA.