Le "Splinternet" : comment les réglementations IA géopolitiques fragmentent le web

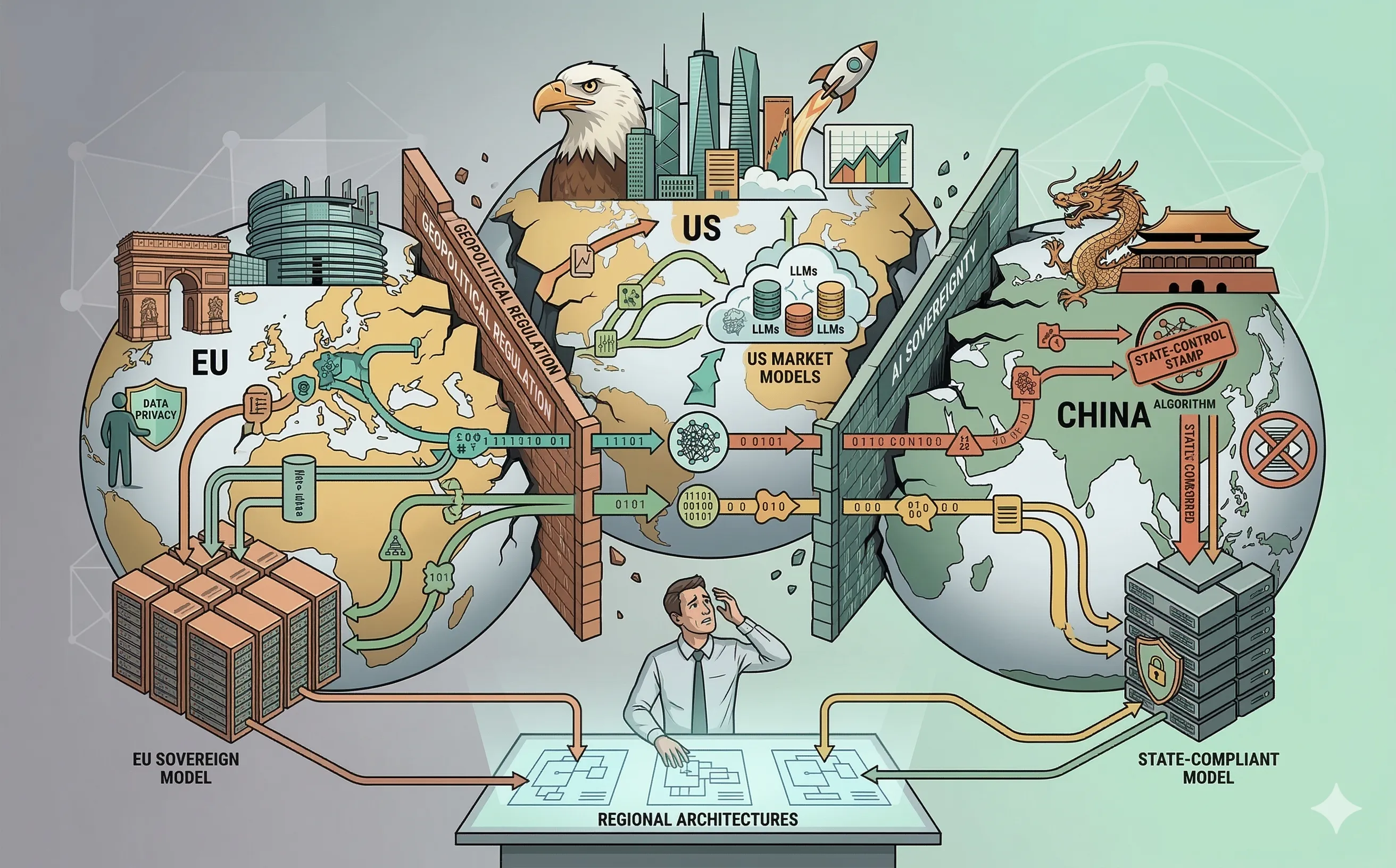

Explorez la montée du Splinternet IA. Comprenez comment les réglementations géopolitiques divergentes de l'UE, des États-Unis et de la Chine contraignent l'IT d'entreprise à construire des architectures fragmentées par région.

Introduction : la fin du web mondialisé

Pendant trente ans, la promesse fondamentale d’internet était une connectivité sans frontières. Une application déployée à Paris pouvait être consultée sans friction par des utilisateurs à New York ou à Tokyo, fonctionnant sur la même base de code et régie par des standards techniques globalement identiques. Cependant, l’essor fulgurant de l’intelligence artificielle a catalysé la fin de cette ère.

À mesure que les nations réalisent que l’IA n’est pas seulement une technologie commerciale, mais un moteur essentiel de la sécurité nationale, de la domination économique et de l’influence culturelle, elles érigent d’immenses frontières numériques. Cette fracture géopolitique crée le « Splinternet »—un web fragmenté où les données, les algorithmes et le matériel sont fortement cloisonnés par des législations régionales. Pour les architectes IT, les directeurs des systèmes d’information (DSI) et les professionnels réalisant des veilles technologiques stratégiques, le Splinternet représente le défi ultime. On ne peut plus construire une architecture IT mondiale unique ; il faut concevoir pour un monde profondément divisé.

1. Les trois sphères de gouvernance de l’IA

La fragmentation d’internet est alimentée par trois philosophies de réglementation de l’IA distinctes et incompatibles, créant des environnements opérationnels fondamentalement différents pour l’IT d’entreprise.

- L’Union européenne (axée sur les droits) : L’AI Act de l’UE donne la priorité aux droits humains fondamentaux, à la vie privée (RGPD) et à l’explicabilité. Déployer un système d’IA « à haut risque » ici nécessite des évaluations de conformité rigoureuses, des obligations de supervision humaine et une transparence stricte.

- Les États-Unis (axés sur le marché) : L’approche américaine s’appuie largement sur des cadres volontaires (comme le NIST AI RMF) et des directives sectorielles. La priorité est l’innovation rapide et la domination commerciale, permettant aux géants technologiques d’entraîner des modèles fondamentaux massifs avec moins de friction fédérale en amont, même si les lois sur la vie privée au niveau des États créent des complexités locales.

- La Chine (contrôlée par l’État) : Les réglementations chinoises sur l’IA sont les plus strictes au monde concernant les sorties. Les algorithmes doivent faire l’objet d’évaluations de sécurité pour s’assurer qu’ils reflètent les « valeurs socialistes fondamentales ». L’État impose des registres d’algorithmes et applique des protocoles de censure stricts sur les sorties de l’IA générative, rendant impossible le déploiement d’un LLM occidental non censuré sur son territoire.

2. Découplage technologique et localisation des données

Pour les multinationales, ces cadres juridiques divergents détruisent le concept d’une architecture cloud unique et centralisée. Un responsable informatique ne peut plus acquérir une seule instance de GPT-4 d’OpenAI ou de Gemini de Google pour servir l’ensemble de ses collaborateurs dans le monde.

- Localisation des données : Pour se conformer aux législations régionales, les architectes IT doivent mettre en place une localisation stricte des données. Les données des employés européens ne peuvent pas être traitées par un modèle d’IA hébergé sur un serveur américain en raison de préoccupations de souveraineté, et elles ne peuvent certainement pas rejoindre des centres de données chinois.

- Bifurcation des modèles : Les organisations sont contraintes de « bifurquer » leurs architectures IA. Une banque mondiale doit déployer un LLM privé hautement transparent, lourdement audité et purgé des données personnelles à Francfort pour ses opérations en UE, tout en faisant tourner un modèle différent et plus agressivement optimisé à New York, et un système entièrement distinct et conforme aux exigences étatiques à Shanghai. Cela multiplie exponentiellement les coûts d’infrastructure, la charge de maintenance et la complexité architecturale.

3. L’impact sur la cybersécurité mondiale

Le Splinternet ne complique pas seulement la conformité ; il dégrade activement les opérations de cybersécurité mondiales. Les cybermenaces sont par nature sans frontières, mais les outils défensifs sont de plus en plus contraints par des frontières.

- Intelligence sur les menaces fragmentée : Une sécurité efficace repose sur le partage rapide d’intelligence sur les menaces (IoC, patterns comportementaux et signatures zero-day) à travers le monde. À mesure que les nations restreignent les flux de données transfrontaliers pour protéger leurs écosystèmes d’IA « souverains », les Security Operations Centers (SOC) mondiaux perdent leur visibilité globale. Un pattern d’attaque détecté par un agent IA en Europe pourrait être légalement bloqué avant d’être partagé avec l’équipe de réponse aux incidents basée aux États-Unis.

- La guerre des contrôles à l’exportation : Le matériel physique qui alimente la défense IA—notamment les GPU avancés comme le NVIDIA H100—est désormais lourdement sanctionné. Les États-Unis ont interdit l’exportation de puces IA haut de gamme vers les nations rivales. Par conséquent, les entreprises mondiales opérant dans des régions restreintes pourraient se retrouver dans l’impossibilité de se procurer la puissance de calcul nécessaire pour faire fonctionner les outils avancés d’EDR et de CSPM pilotés par l’IA, laissant ces bureaux régionaux particulièrement vulnérables.

4. Le management IT stratégique dans un monde fragmenté

À mesure que nous concluons cette série, la leçon pour le professionnel IT moderne est que l’excellence technique doit s’accompagner d’une conscience géopolitique. L’ère du « move fast and break things » a été remplacée par « avancer prudemment et se conformer ».

Pour naviguer dans le Splinternet, les responsables IT doivent adopter une architecture modulaire et souveraine par conception :

- Abstraire la couche IA : N’intégrez pas en dur des LLM spécifiques dans vos applications métier principales. Utilisez des API gateways et des couches d’orchestration (comme LangChain) pour pouvoir substituer dynamiquement un modèle américain par un modèle souverain européen en fonction de la localisation géographique de l’utilisateur.

- Adopter l’edge computing : En déplaçant le traitement IA vers la périphérie (directement sur l’appareil de l’utilisateur ou le réseau local), vous contournez de nombreuses légalités de transfert de données transfrontalier. Si les données ne quittent jamais l’appareil localisé, elles ne déclenchent jamais de violations de souveraineté des données internationales.

Conclusion : une étape, pas une ligne d’arrivée

Cet article marque le 52e épisode de notre veille technologique—une année complète d’exploration de l’intersection entre l’intelligence artificielle et la cybersécurité. Bien que cela conclue notre cadre initial en quatre parties et remplisse les objectifs centraux de ce projet de recherche annuel, ce n’est en aucun cas la fin de ce blog.

La fracture géopolitique du Splinternet prouve que l’IA n’est pas une technologie statique ; c’est un champ de bataille stratégique en perpétuelle évolution. À mesure que nous avançons, cette plateforme continuera de suivre, analyser et décoder l’avenir de l’architecture IT. Les 52 premières semaines ont posé les fondations. Restez connectés tandis que nous continuons à naviguer sur la prochaine frontière de la sécurité d’entreprise et de la gouvernance technologique.