Réseaux auto-réparateurs : gestion des patchs par IA

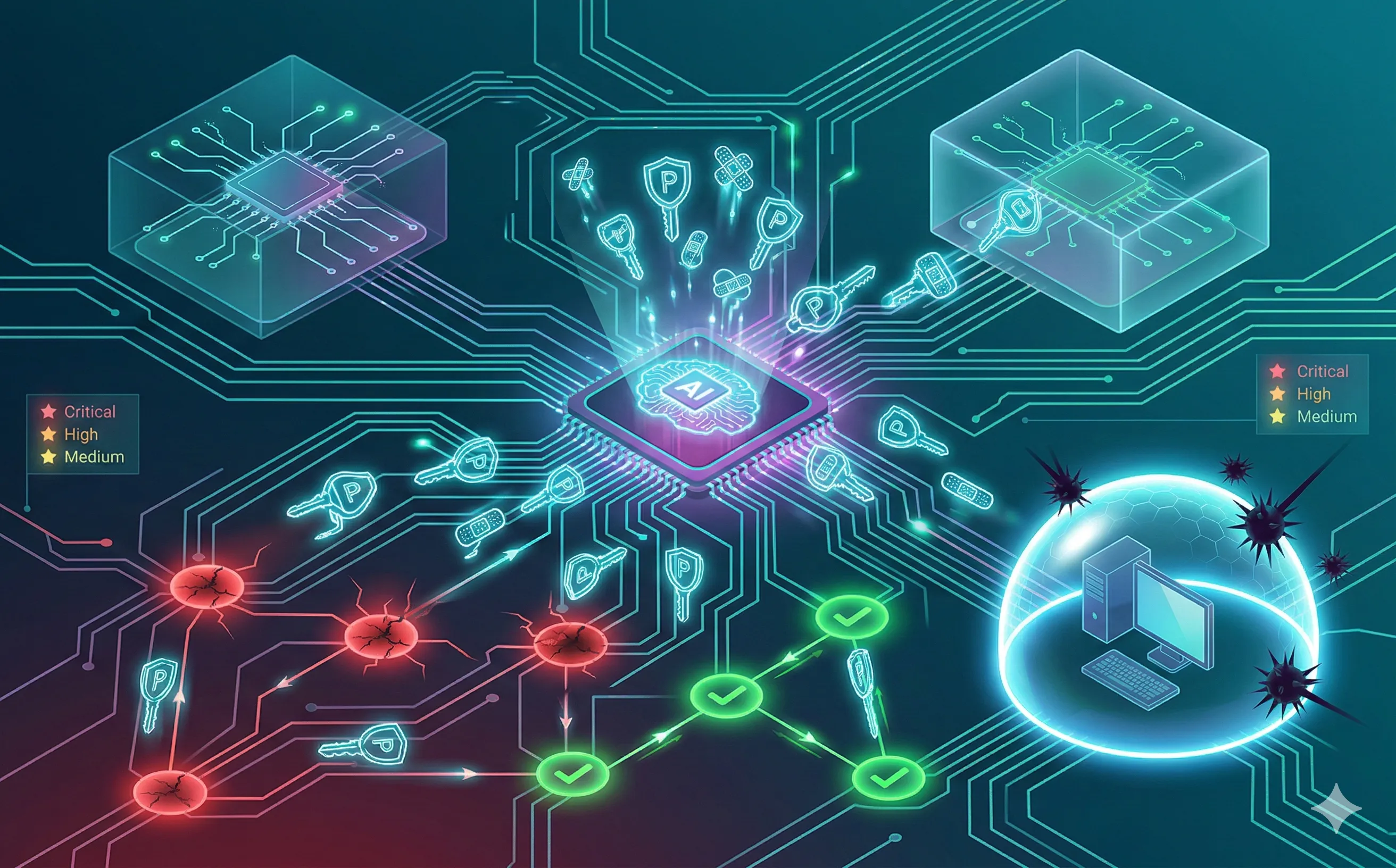

Découvrez comment les réseaux auto-réparateurs pilotés par IA automatisent la gestion des patchs, priorisent les vulnérabilités et isolent dynamiquement les systèmes non patchés.

Introduction : La crise du backlog de vulnérabilités

L’un des problèmes les plus anciens et les plus persistants de la sécurité informatique n’est pas le malware avancé d’un État-nation ; c’est le logiciel non patché. La National Vulnerability Database (NVD) enregistre des dizaines de milliers de nouvelles Common Vulnerabilities and Exposures (CVEs) chaque année. Pour un administrateur système gérant des milliers d’endpoints et de serveurs, le volume pur crée un backlog impossible à traiter.

Le Mean Time To Patch (MTTP) d’une entreprise typique est souvent de plusieurs semaines, voire plusieurs mois, tandis que les attaquants weaponisent les vulnérabilités connues (N-days) en quelques jours. C’est dans cet écart que les ransomwares prospèrent. Pour le combler, l’industrie s’oriente vers les réseaux auto-réparateurs, exploitant l’intelligence artificielle (AIOps) pour transformer la gestion des patchs, d’une corvée manuelle et anxiogène, en un processus autonome et continu.

1. Le problème du patching manuel

Pourquoi les équipes IT retardent-elles le patching ? La peur de casser la production.

Historiquement, déployer un patch critique Windows ou Linux nécessitait une fenêtre de maintenance, des tests manuels dans un environnement de staging et les doigts croisés. Un mauvais patch peut provoquer le « Blue Screen of Death » (BSOD) sur des milliers de machines, paralysant l’entreprise plus vite qu’une véritable cyberattaque. Parce que le risque de perturbation est si élevé, le patching est retardé, laissant la porte grande ouverte aux attaquants qui exploitent des failles connues comme ProxyLogon ou PrintNightmare.

2. Priorisation contextuelle

La première étape d’une architecture auto-réparatrice est de savoir quoi réparer en premier. Les scanners traditionnels traitent chaque vulnérabilité « Critique » (CVSS 10) de manière identique. La gestion des vulnérabilités basée sur le risque (RBVM) pilotée par IA ajoute un contexte métier.

L’IA analyse la topologie complète du réseau et se pose les questions suivantes :

- Ce serveur vulnérable est-il réellement exposé à l’internet public ?

- Cette base de données contient-elle des données clients sensibles ?

- Existe-t-il des kits d’exploitation actifs pour ce CVE actuellement vendus sur le Dark Web (Threat Intel prédictive) ?

Si un serveur présente une vulnérabilité CVSS 10 mais est enfoui dans un VLAN segmenté sans accès internet et sans données sensibles, l’IA abaisse sa priorité. À l’inverse, elle escalade immédiatement une vulnérabilité CVSS 7 sur un serveur web public si la Threat Intel indique qu’elle est actuellement exploitée dans la nature.

3. Tests automatisés en sandbox et déploiement

Une fois priorisée, la « réparation » commence. L’IA élimine la peur du déploiement grâce à une validation automatisée.

- Test sur un jumeau numérique : Avant de pousser un patch en production, l’IA le déploie sur un « jumeau numérique » — une réplique virtuelle en sandbox du serveur ou de l’endpoint spécifique.

- Comparaison avec la baseline comportementale : L’IA fait circuler du trafic synthétique à travers la sandbox patchée. Elle compare les performances de l’application (utilisation CPU, fuites mémoire, journaux de crash) avec sa baseline avant patch.

- Déploiement (ou rollback) autonome : Si le patch passe le test comportemental, l’IA orchestre le déploiement en production par vagues progressives (par exemple, 5 % des machines, puis 20 %, puis 100 %). Si une anomalie est détectée à n’importe quel stade, l’IA interrompt automatiquement le déploiement et restaure les machines affectées dans leur état sain précédent en quelques millisecondes.

4. Patching virtuel et isolation dynamique

Parfois, un système ne peut pas être patché. Il peut s’agir d’un dispositif médical legacy ou d’un système de contrôle industriel (SCADA) fonctionnant sous un système d’exploitation non supporté.

Dans un réseau auto-réparateur, si l’IA détermine qu’un système ne peut pas être patché nativement, elle applique un patch virtuel. Elle reconfigure dynamiquement l’infrastructure réseau environnante — en mettant à jour les Web Application Firewalls (WAF) ou les Intrusion Prevention Systems (IPS) — pour détecter et bloquer le trafic réseau spécifique associé à cet exploit.

Alternativement, elle peut utiliser le software-defined networking (SDN) pour microsegmenter instantanément la machine vulnérable, l’isolant du reste du réseau jusqu’à ce qu’un ingénieur humain puisse examiner la situation.

Conclusion

Les réseaux auto-réparateurs représentent un changement fondamental dans les opérations informatiques. En utilisant l’IA pour évaluer les risques, tester les mises à jour et reconfigurer dynamiquement les défenses, les organisations peuvent réduire drastiquement leur surface d’attaque — que ce soit sur l’infrastructure on-premise, les environnements cloud ou les workloads conteneurisés — sans sacrifier la disponibilité. Nous nous dirigeons vers un avenir où le réseau agit comme un système immunitaire biologique : détectant automatiquement les vulnérabilités et appliquant les « anticorps » (patchs) avant que l’infection ne puisse se propager.