SAST vs. DAST : Améliorer l'analyse de code avec le Machine Learning

Découvrez comment le Machine Learning transforme le SAST et le DAST, réduit les faux positifs et détecte des vulnérabilités complexes dans les applications modernes.

Introduction : Le goulot d’étranglement de l’Application Security

Pendant des années, les fondements de l’Application Security (AppSec) ont reposé sur deux méthodologies de test principales : le Static Application Security Testing (SAST) et le Dynamic Application Security Testing (DAST). Le SAST analyse le code source de l’intérieur vers l’extérieur avant que l’application ne s’exécute, tandis que le DAST attaque l’application en cours d’exécution de l’extérieur vers l’intérieur.

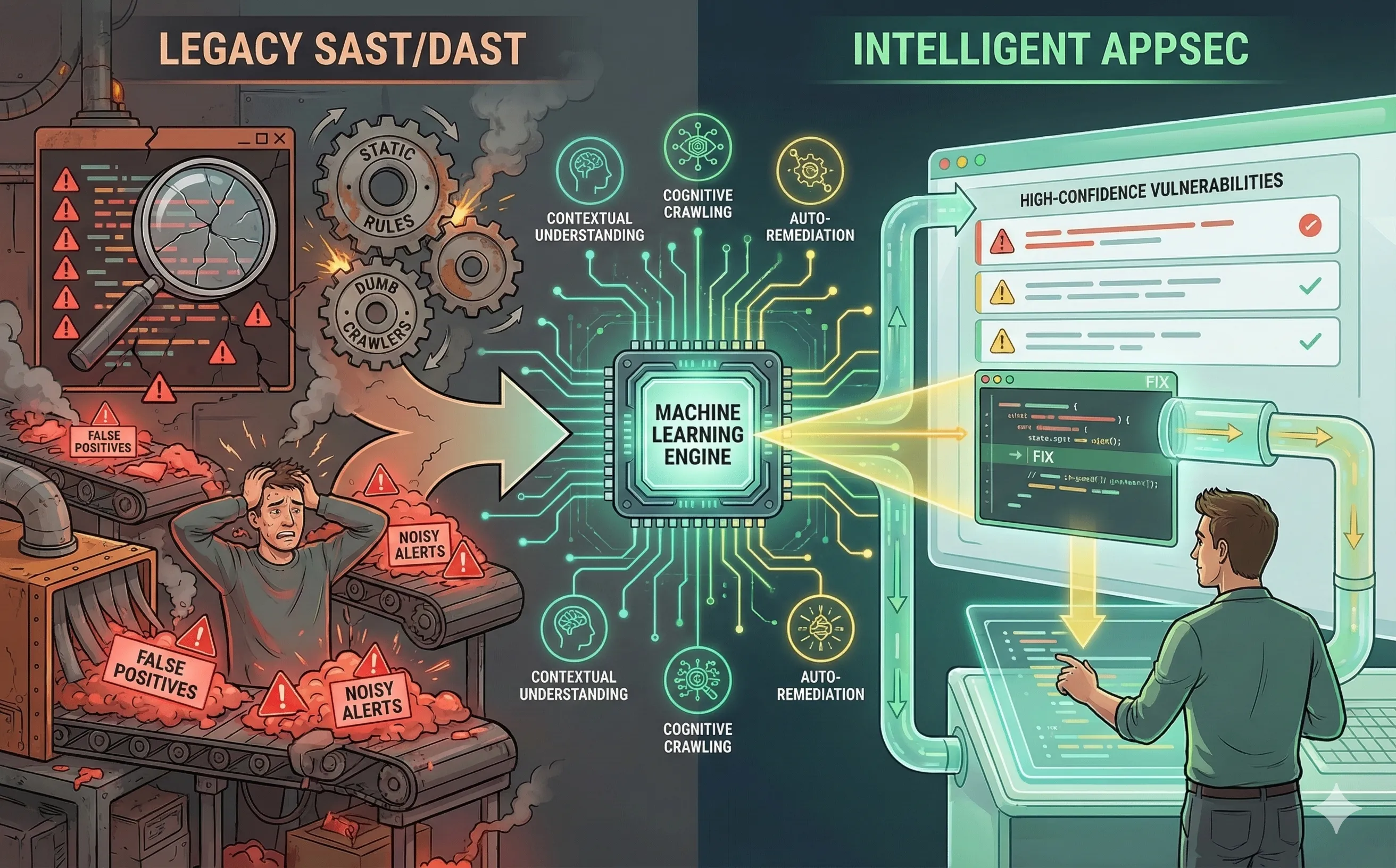

Ensemble, ils sont censés offrir une couverture complète. Cependant, dans les pipelines CI/CD modernes où les développeurs déploient du code plusieurs fois par jour, les outils SAST et DAST traditionnels sont devenus de véritables goulots d’étranglement. Ils sont notoirement bruyants, lents et rigides. Pour suivre la cadence du développement Agile, l’industrie de l’AppSec injecte du Machine Learning (ML) dans ces scanners traditionnels, les transformant de moteurs de règles rigides en analystes de sécurité intelligents et sensibles au contexte.

1. Le problème du SAST traditionnel : le bruit et la fatigue aux alertes

Les outils SAST traditionnels fonctionnent à l’aide d’ensembles de règles stricts basés sur des expressions régulières. Si une règle dit « Signaler toute instance où une entrée utilisateur est concaténée dans une requête SQL », le scanner la signalera aveuglément.

Bien que cela permette de détecter les injections SQL évidentes, le contexte est totalement ignoré. Si le développeur a déjà assaini cette entrée trois fonctions plus tôt à l’aide d’une bibliothèque personnalisée, le SAST traditionnel n’en sait rien. Il déclenche quand même une alerte « Critique ». Cela entraîne des taux de faux positifs massifs — souvent supérieurs à 70 %. Lorsque les développeurs sont contraints de trier manuellement des centaines de fausses alertes pour trouver une vraie vulnérabilité, la confiance dans les outils de sécurité s’effondre et la « fatigue aux alertes » s’installe.

2. Comment le ML transforme le SAST : la compréhension contextuelle

Le Machine Learning change fondamentalement le fonctionnement du SAST. Au lieu de simplement faire correspondre des motifs de chaînes de caractères, les modèles ML sont entraînés sur des millions de bases de code open source et propriétaires pour comprendre le flux de données et le contexte sémantique du code.

- Réduction des faux positifs : Lorsqu’un SAST enrichi par ML détecte une vulnérabilité potentielle, il trace le chemin d’exécution. Il reconnaît les fonctions d’assainissement personnalisées et les mesures de sécurité contextuelles qu’une règle regex rigide manquerait. En calculant mathématiquement la probabilité qu’une découverte soit un vrai positif, il supprime automatiquement le bruit et ne présente au développeur que les alertes à haute confiance.

- Auto-remédiation : Les modèles ML avancés ne se contentent pas de signaler le code défaillant ; ils génèrent le bloc de code exact nécessaire pour le corriger. Si le scanner détecte un algorithme cryptographique non sécurisé, le moteur ML suggérera une pull request le remplaçant par une implémentation AES-GCM qui s’intègre parfaitement dans la logique environnante. Ce type de remédiation intelligente se combine idéalement avec les bonnes pratiques de coding sécurisé assisté par IA.

3. Le problème du DAST traditionnel : explorer les applications web modernes

Les outils DAST imitent un attaquant humain interagissant avec une application web en production. Historiquement, les « spiders » ou crawlers DAST naviguent sur un site en cliquant sur des liens HTML <a href> standard et en soumettant des balises <form>.

Cette approche échoue complètement sur les Single Page Applications (SPA) modernes construites avec React, Angular ou Vue. Dans les SPA, la page ne se recharge jamais réellement ; la navigation est gérée dynamiquement via JavaScript, et les données sont récupérées via des APIs REST ou GraphQL complexes et non documentées. Un crawler DAST traditionnel examine une application React, ne voit qu’un seul fichier index.html et suppose que le site est vide, manquant complètement la vaste surface d’attaque cachée derrière le JavaScript.

4. Comment l’IA améliore le DAST : crawling intelligent et fuzzing

Pour auditer les architectures modernes, le DAST doit agir davantage comme une entité cognitive que comme un simple web scraper. L’intelligence artificielle comble cet écart en permettant une navigation intelligente et une génération dynamique de payloads.

- Crawling cognitif : Les modèles de Machine Learning dotés de vision par ordinateur et de traitement du langage naturel peuvent « voir » l’application comme un humain. Ils comprennent qu’un bouton visuellement rendu avec l’étiquette « Submit » est un élément actionnable, même s’il ne possède pas de balises de formulaire HTML traditionnelles. L’IA cartographie les changements d’état complexes de la SPA, découvrant des endpoints d’API cachés que les crawlers standard manquent.

- Génération intelligente de payloads : Au lieu de lancer aveuglément un dictionnaire statique de payloads d’injection SQL sur un champ de saisie, le DAST piloté par ML analyse le comportement de réponse de l’API. Si le serveur répond avec une erreur de base de données spécifique, l’IA adapte dynamiquement son prochain ensemble de payloads (similaire au fuzzing automatisé à grande échelle) pour exploiter activement la technologie backend spécifique qu’elle a inférée, découvrant des vulnérabilités complexes en plusieurs étapes que les listes statiques ne peuvent pas atteindre.

Conclusion

La friction entre les équipes de sécurité et les équipes de développement découle souvent de mauvais outils. Les développeurs veulent livrer vite ; la sécurité veut livrer de manière sûre. En enrichissant le SAST et le DAST avec le Machine Learning, les équipes DevSecOps peuvent réduire drastiquement le bruit des faux positifs et augmenter la couverture des architectures modernes. Le résultat est un pipeline de sécurité qui opère à la vitesse du code, agissant comme un facilitateur plutôt qu’un obstacle.