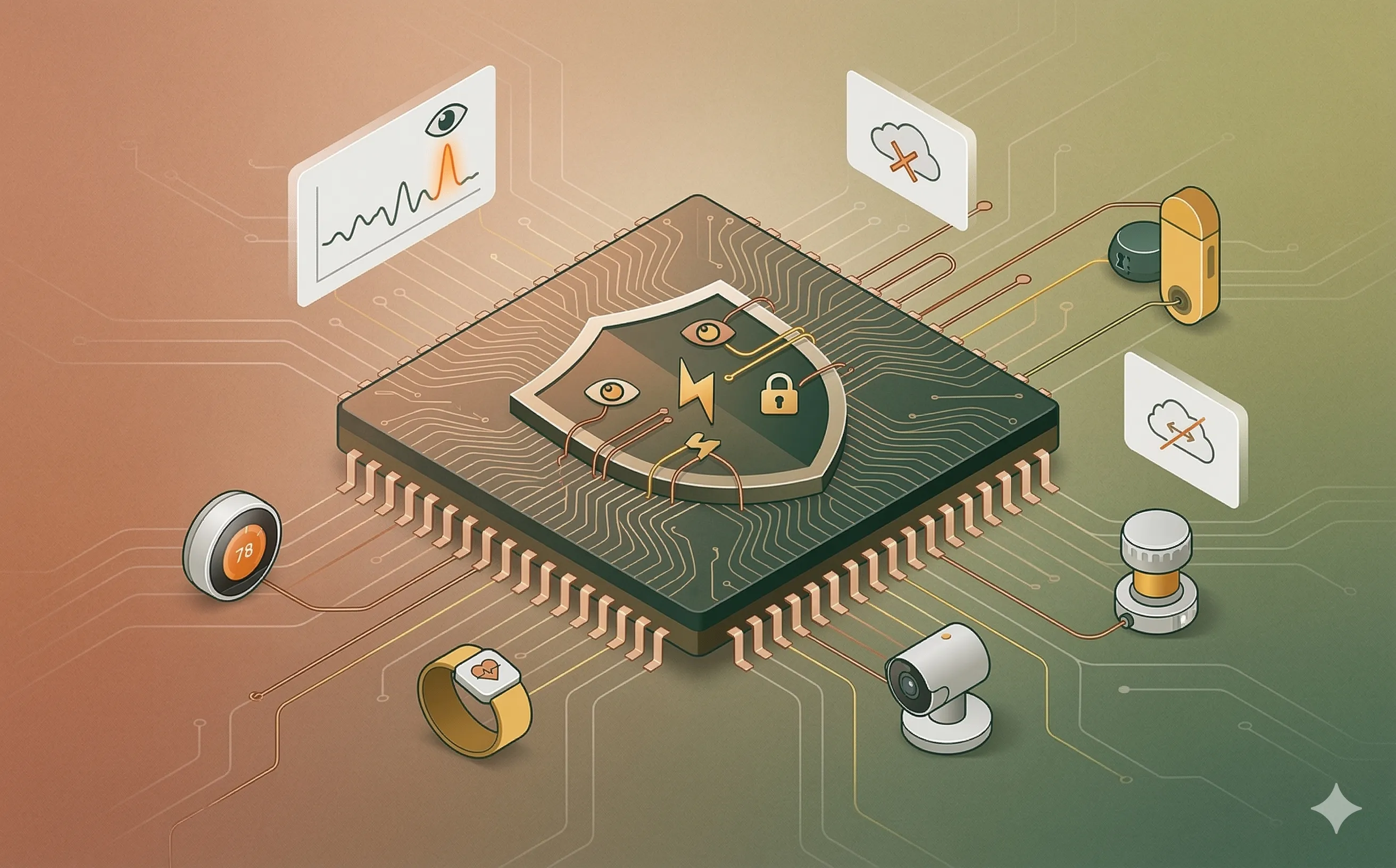

Sécurité IoT : Protéger les appareils connectés avec des modèles légers

Découvrez comment TinyML et les modèles de machine learning légers sécurisent l'Internet des objets, en apportant une détection d'anomalies en temps réel aux appareils edge aux ressources limitées.

Introduction : La périphérie non sécurisée

L’Internet des objets (IoT) a fondamentalement transformé l’architecture des entreprises. Des capteurs industriels surveillant les vibrations sur un site de production aux wearables médicaux connectés suivant les constantes d’un patient, les appareils IoT font le lien entre le monde physique et le monde numérique. Cette prolifération massive d’appareils connectés a cependant créé une surface d’attaque en expansion infinie.

Le problème fondamental de la sécurité IoT réside dans les capacités matérielles. La cybersécurité traditionnelle repose sur des agents logiciels lourds — outils EDR (Endpoint Detection and Response), télémétrie cloud continue et protocoles de chiffrement complexes. Il est tout simplement impossible d’exécuter un agent EDR classique sur un thermostat intelligent qui fonctionne avec quelques kilo-octets de RAM et une pile de montre. Les attaquants exploitent cette vulnérabilité quotidiennement, en enrôlant des appareils IoT non sécurisés dans d’immenses botnets ou en les utilisant comme points d’entrée non surveillés pour des mouvements latéraux au sein des réseaux d’entreprise. Pour sécuriser la périphérie, les responsables IT se tournent vers un nouveau paradigme : TinyML et les modèles de machine learning légers.

1. Le paradoxe des ressources limitées

Pour comprendre cette évolution stratégique vers les modèles légers, les architectes IT doivent d’abord saisir les contraintes d’ingénierie sévères propres à l’écosystème IoT.

- Limites de calcul et de mémoire : Un microcontrôleur (MCU) typique qui fait tourner un appareil IoT dispose de quelques dizaines à quelques centaines de kilo-octets (Ko) de RAM et de processeurs opérant dans la plage des mégahertz (MHz). Ces appareils ne disposent pas des GPU nécessaires à l’IA traditionnelle.

- Budgets énergétiques : De nombreux appareils IoT sont déployés dans des environnements distants ou industriels où ils doivent fonctionner pendant des années sur une seule batterie ou via la récupération d’énergie. L’envoi de flux continus de télémétrie vers un SIEM (Security Information and Event Management) cloud consomme des quantités d’énergie catastrophiques via l’émetteur radio.

- Le fossé de sécurité : Parce que les appareils IoT ne peuvent pas faire tourner d’agents de sécurité lourds ni maintenir une communication cloud continue, ils sont effectivement « aveugles » face aux attaques sophistiquées — comme les exploits zero-day ou l’exfiltration furtive de données — jusqu’à ce que la compromission soit détectée au niveau de l’analyse du trafic réseau, ce qui est souvent trop tard.

2. TinyML : la sécurité au niveau du silicium

La solution au paradoxe des ressources limitées est le Tiny Machine Learning (TinyML). TinyML est un sous-domaine de l’Edge AI qui se concentre sur le déploiement de modèles de machine learning hautement optimisés et miniaturisés directement sur des microcontrôleurs.

Au lieu de s’appuyer sur des réseaux de neurones profonds massifs et énergivores hébergés dans le cloud, les équipes DevSecOps utilisent des algorithmes légers tels que les arbres de décision, les k-plus proches voisins (KNN), les machines à vecteurs de support (SVM) et des réseaux de neurones convolutifs (CNN) fortement quantifiés.

Pour adapter ces modèles à un MCU, les ingénieurs emploient deux techniques principales :

- La quantification : Réduction de la précision des poids mathématiques du modèle (par exemple, conversion de nombres flottants 32 bits en entiers 8 bits). Cela réduit considérablement l’empreinte mémoire du modèle avec une perte de précision minimale.

- L’élagage (pruning) : Suppression mathématique des connexions neuronales « mortes » ou moins importantes au sein du modèle, ce qui réduit les cycles de calcul nécessaires à une décision.

3. Détection d’anomalies et prévention des intrusions sur l’appareil

En intégrant des modèles légers directement dans le firmware, l’appareil IoT devient autonome et capable de se défendre sans nécessiter de connectivité cloud.

- Établissement d’un comportement de référence : Un modèle TinyML peut être entraîné à comprendre le rythme de fonctionnement « normal » de l’appareil. Il surveille la télémétrie matérielle locale : utilisation du CPU, allocation mémoire, pics de consommation électrique et cadence de transmission des paquets réseau.

- Détection d’intrusion en temps réel : Si un attaquant tente d’exploiter une corruption mémoire ou d’installer un crypto-mineur sur une caméra de sécurité connectée, le comportement de l’appareil dévie instantanément de sa ligne de base. Le modèle léger détecte cette anomalie en quelques millisecondes.

- Isolation autonome : Comme le traitement est effectué localement, l’appareil peut agir immédiatement. Si une vanne industrielle connectée détecte un comportement réseau anormal indiquant une potentielle attaque par ransomware, le modèle TinyML peut déclencher une interruption matérielle locale, coupant son interface réseau tout en maintenant ses fonctions physiques critiques.

4. Avantages stratégiques : confidentialité, latence et coûts

Pour les responsables technologiques et les stratèges IT, adopter des modèles légers pour la sécurité IoT n’est pas qu’une mise à niveau technique ; cela résout plusieurs défis métier et de conformité plus larges.

- Confidentialité des données et conformité RGPD : En traitant l’analyse de sécurité directement sur l’appareil, les données brutes (comme l’audio d’une enceinte connectée ou la vidéo d’une caméra) n’ont jamais besoin d’être transmises à un serveur cloud tiers pour l’analyse des menaces. Cette « minimisation des données » renforce intrinsèquement la conformité avec les cadres de protection stricte de la vie privée comme le RGPD.

- Latence ultra-faible : Dans les environnements IoT industriels (IIoT), un délai dans la réponse de sécurité peut entraîner des dommages matériels ou des blessures. Les modèles locaux garantissent des temps de réaction en millisecondes, totalement immunisés contre les coupures internet ou les pannes de serveurs cloud.

- Réduction des dépenses cloud : Transmettre des millions de journaux de sécurité bruts depuis des milliers d’appareils edge vers un cloud centralisé engendre des coûts de bande passante et de stockage considérables. TinyML filtre le bruit à la périphérie, n’alertant le SIEM central que lorsqu’une menace à haute confiance est détectée, ce qui optimise significativement les budgets IT.

Conclusion

L’ère où les appareils IoT étaient traités comme des endpoints « passifs » devant être protégés par des firewalls externes touche à sa fin. Les contraintes matérielles de la périphérie exigent une approche entièrement nouvelle de la cybersécurité. En intégrant TinyML et des modèles de machine learning légers dans le cycle de développement, les organisations peuvent embarquer une sécurité autonome et intelligente directement dans le silicium de leurs appareils connectés, neutralisant ainsi efficacement l’un des vecteurs d’attaque les plus vulnérables de l’architecture d’entreprise moderne.