SIEM alimenté par IA : réduire la fatigue des alertes pour les analystes SOC

Découvrez comment les SIEM alimentés par IA réduisent la fatigue des alertes pour les analystes SOC. Apprenez comment le machine learning automatise le triage et la corrélation des menaces pour une réponse plus rapide.

Introduction : la crise dans le SOC

Dans l’article précédent, nous avons évoqué comment l’UEBA aide à identifier les comportements anormaux des humains et des machines. Cependant, l’UEBA n’est qu’une source d’information parmi d’autres. Dans une entreprise moderne, les firewalls, les endpoints, les fournisseurs d’identité et l’infrastructure cloud génèrent des milliards de logs chaque jour.

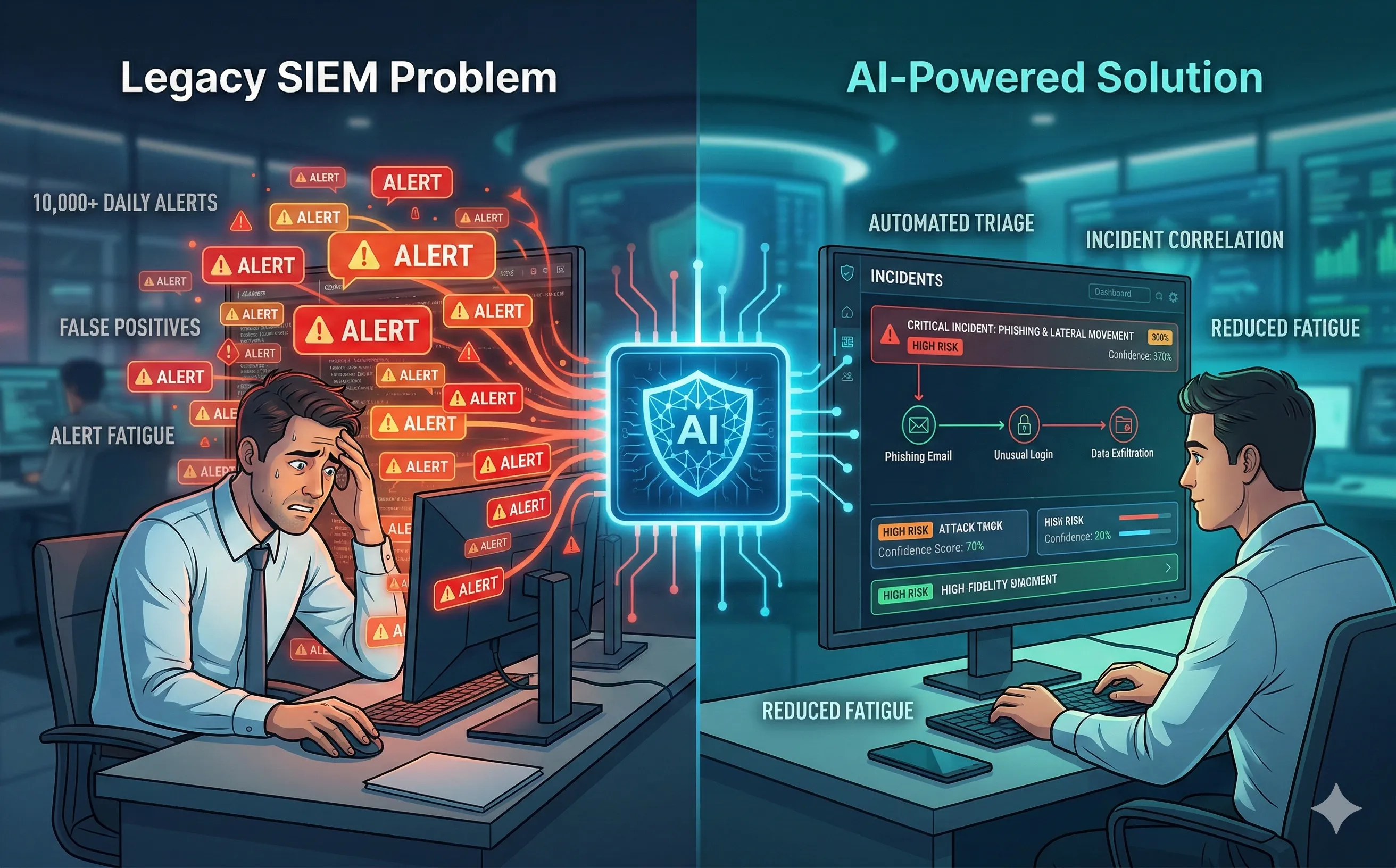

Ces logs sont centralisés dans un système SIEM (Security Information and Event Management). Pendant des années, le SIEM a été le cœur battant du SOC (Security Operations Center). Mais il est aussi devenu une source de stress immense. Les SIEM traditionnels reposent sur des règles de corrélation statiques qui génèrent des milliers d’alertes de faible qualité chaque jour. Cela crée une fatigue des alertes — un dangereux phénomène psychologique où des analystes submergés commencent à ignorer les alertes, manquant inévitablement la vraie attaque cachée dans le bruit. Les SIEM alimentés par IA émergent comme la solution critique à cette crise des données.

1. Le problème des SIEM traditionnels : trouver une aiguille dans une meule d’aiguilles

Les SIEM traditionnels sont essentiellement des moteurs de recherche massifs pour les logs. Si un administrateur définit une règle comme « Alerter sur 5 tentatives de connexion échouées », le SIEM déclenchera aveuglément une alerte chaque fois que cette condition est remplie, quel que soit le contexte.

- Faux positifs : un compte de service mal configuré avec un mot de passe expiré peut déclencher 500 alertes en une heure. Un analyste doit les examiner et les fermer manuellement une par une.

- Épuisement professionnel : le temps moyen du secteur pour investiguer une seule alerte est de 10 à 15 minutes. Lorsqu’un SOC reçoit 10 000 alertes par jour, il est mathématiquement impossible pour l’équipe humaine de toutes les investiguer, un problème aggravé par le déficit de compétences en cybersécurité. Les attaquants le savent et génèrent souvent du « bruit » (attaques leurres) pour dissimuler leurs véritables activités d’exfiltration.

2. La contextualisation : comment le machine learning relie les points

Les SIEM de nouvelle génération (comme Microsoft Sentinel, Splunk AI ou Google SecOps) utilisent le machine learning pour passer de la détection basée sur des règles à la détection basée sur le contexte.

Au lieu de traiter chaque entrée de log comme un événement isolé, l’IA regroupe les alertes liées en un seul incident.

- La chaîne d’attaque : l’IA détecte un email de phishing bloqué (log de la passerelle email), suivi d’une connexion réussie depuis une IP inhabituelle (log d’identité), suivi d’une exécution PowerShell (log EDR).

- La corrélation : un SIEM traditionnel génère trois alertes séparées de sévérité « Faible » ou « Moyenne » que différents analystes peuvent examiner à des moments différents. Un SIEM alimenté par IA corrèle ces logs mathématiquement, reconnaît le schéma d’une attaque coordonnée, et génère une seule chronologie d’incident « Critique ».

3. Triage automatisé et score de risque

L’IA réduit considérablement la charge de travail de l’analyste grâce au triage automatisé. Lorsqu’un incident est généré, l’IA se met immédiatement au travail avant qu’un humain ne voie l’écran :

- Enrichissement : l’IA interroge des flux de renseignements sur les menaces externes (comme VirusTotal ou AlienVault) pour vérifier si l’adresse IP ou le hash du fichier est connu comme malveillant.

- Analyse historique : elle vérifie si ce schéma d’alerte spécifique s’est déjà produit et comment les analystes précédents l’ont résolu (ex. « A-t-il été marqué comme faux positif la semaine dernière ? »).

- Priorisation dynamique : en fonction de la valeur de l’actif (ex. l’ordinateur portable d’un PDG vs. un routeur Wi-Fi invité) et de la confiance du modèle de machine learning, l’IA attribue un score de risque. Elle propulse les menaces critiques en tête de file et ferme ou supprime automatiquement les anomalies bénignes.

4. L’IA générative dans le SOC : threat hunting en langage naturel

L’ajout le plus récent et le plus révolutionnaire au SIEM est l’intégration de LLM (Large Language Models) spécifiquement adaptés à la cybersécurité.

Historiquement, le threat hunting nécessitait une connaissance approfondie de langages de requêtes complexes (comme KQL pour Microsoft ou SPL pour Splunk). Aujourd’hui, un analyste peut utiliser des requêtes en langage naturel.

- La requête : « Montre-moi tous les utilisateurs qui se sont connectés depuis l’extérieur de l’UE au cours des dernières 24 heures et qui ont ensuite accédé à la base de données financière. »

- L’exécution : l’IA traduit cette phrase en français vers la requête de base de données correcte, l’exécute et résume les résultats dans un rapport lisible, accompagné de recommandations de remédiation.

Conclusion

L’IA ne remplace pas l’analyste SOC ; elle remplace les tâches fastidieuses et répétitives de collecte de données qui mènent à l’épuisement professionnel. En automatisant la corrélation, le triage et la génération de requêtes, les SIEM alimentés par IA permettent aux analystes de se concentrer sur ce que les humains font encore le mieux : la réflexion critique, la résolution de problèmes complexes et la réponse stratégique aux incidents.

La semaine prochaine, nous examinerons l’étape logique suivante : une fois que le SIEM identifie la menace, comment utiliser l’IA pour l’arrêter automatiquement en temps réel ? Nous plongerons dans le monde des SOAR (Security Orchestration, Automation, and Response).