Threat Intelligence prédictive : Anticiper les cyberattaques avant qu'elles ne surviennent

Découvrez comment l'IA transforme la Threat Intelligence, passant de listes noires réactives à des modèles prédictifs capables d'anticiper les cyberattaques avant qu'elles ne se produisent.

Introduction : Le rapport de minorité de la cybersécurité

Dans nos articles précédents, nous avons optimisé le SOC pour détecter les anomalies (UEBA) et répondre à la vitesse de la machine (SOAR). Cependant, même un temps de réponse de trois secondes signifie que l’attaquant a déjà frappé à votre porte ou franchi votre périmètre.

Et si vous pouviez bloquer l’attaquant avant même qu’il ne lance sa campagne ?

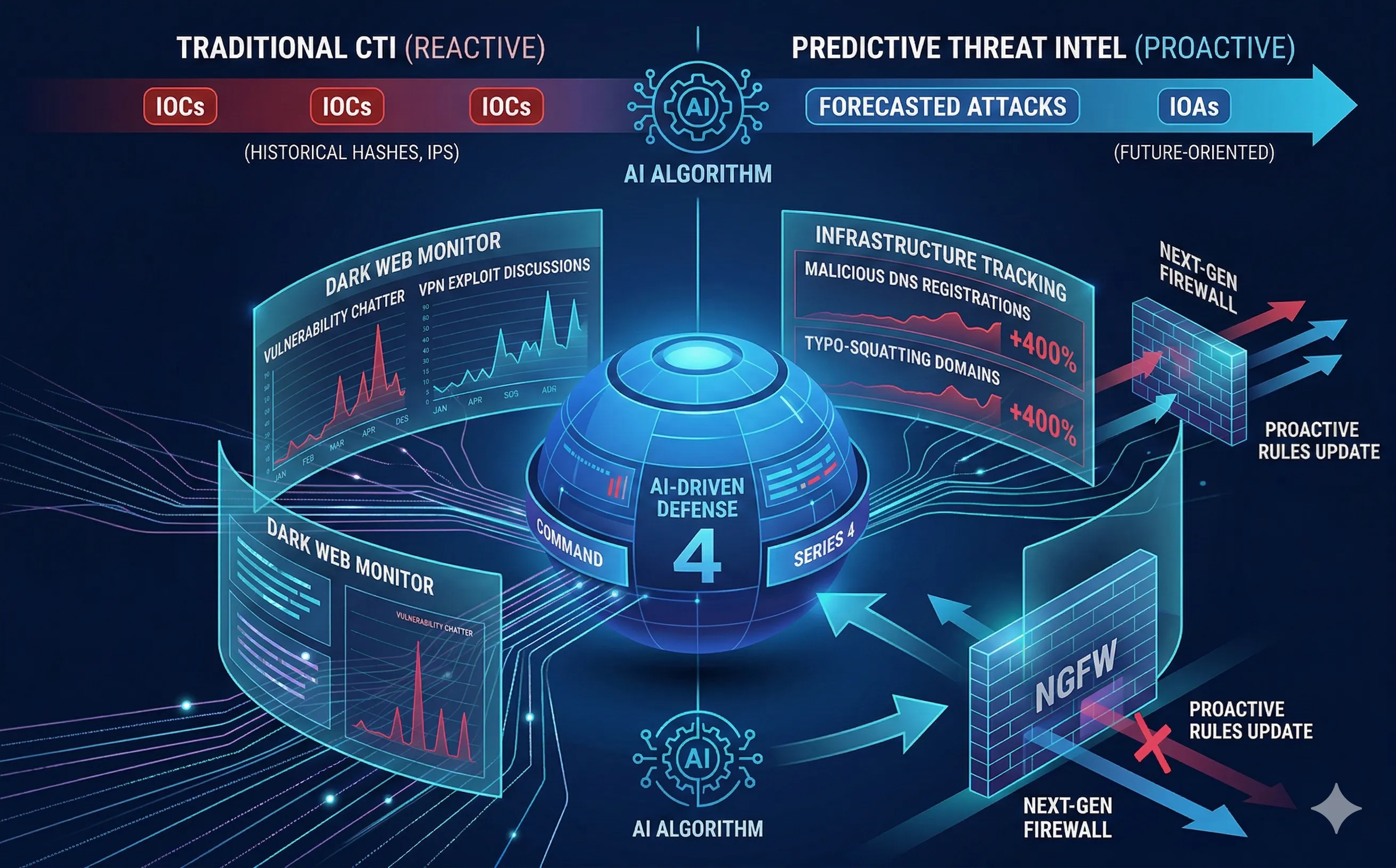

C’est la promesse de la Threat Intelligence prédictive. En appliquant le machine learning à des jeux de données mondiaux, l’industrie de la cybersécurité s’éloigne des données purement historiques (réagir aux attaques d’hier) pour se tourner vers la prévision (anticiper les cibles de demain). Nous passons d’une posture réactive à une défense véritablement proactive.

1. Les limites de la CTI traditionnelle

La Cyber Threat Intelligence (CTI) traditionnelle s’appuie largement sur les Indicators of Compromise (IOC) — des éléments comme des adresses IP malveillantes, des hachages de fichiers connus comme dangereux et des domaines compromis.

La faille fondamentale des IOC est qu’ils sont intrinsèquement historiques. Au moment où une IP malveillante est ajoutée à une liste noire mondiale et téléchargée sur votre firewall, cette IP a déjà été utilisée pour attaquer quelqu’un d’autre. De plus, avec l’essor des malwares polymorphiques pilotés par IA et des infrastructures cloud jetables, les attaquants changent leurs IP et leurs hachages de fichiers pour chaque victime. Une liste noire n’est essentiellement qu’une liste de balles déjà tirées.

2. Comment l’IA prédictive analyse la phase « pré-attaque »

L’IA prédictive déplace le focus des Indicators of Compromise vers les Indicators of Attack (IOA) et la prévision comportementale. Elle y parvient en ingérant et en analysant d’immenses quantités de données non structurées provenant du web profond et du dark web, grâce au traitement automatique du langage naturel (NLP) et aux techniques OSINT.

- Analyse des discussions sur le dark web : Les modèles IA scrappent en continu les forums de hackers, les canaux Telegram et les marchés illicites. Si le NLP détecte une hausse soudaine de 400 % des conversations autour d’une vulnérabilité VPN spécifique non corrigée (même si un script d’exploit n’est pas encore public), l’IA signale une vague d’attaques imminente.

- Suivi de l’infrastructure : Les attaquants doivent construire une infrastructure avant de lancer une campagne. Les algorithmes de machine learning surveillent les enregistrements DNS mondiaux et l’approvisionnement en serveurs. Si une IA détecte qu’un groupe de menaces avancées connu (comme APT29) enregistre soudainement des centaines de domaines ressemblant vaguement aux pages de connexion Microsoft, elle prédit qu’une vaste campagne de phishing est imminente.

3. Applications concrètes en entreprise

Comment un SOC utilise-t-il concrètement cette capacité prédictive ?

- Priorisation des vulnérabilités : Une entreprise peut avoir 10 000 vulnérabilités non corrigées. Les corriger toutes immédiatement est impossible. L’IA prédictive analyse le paysage mondial des menaces pour noter les vulnérabilités non seulement selon leur score CVSS, mais aussi selon leur probabilité d’exploitation. Elle indique à l’équipe IT : « Ignorez la faille critique du serveur aujourd’hui ; corrigez immédiatement cette faille de firewall de gravité moyenne, car l’IA prédit qu’elle sera exploitée dans les 48 prochaines heures. »

- Blocage préventif des domaines : Les algorithmes prédictifs peuvent analyser le nom de domaine d’une entreprise (par exemple,

company.com) et générer des milliers de variations probables par typosquatting (c0mpany.com,compnay.com). Le système peut ensuite alimenter automatiquement ces domaines prédits dans le proxy de l’entreprise pour les bloquer de manière proactive, neutralisant ainsi les futurs liens de phishing avant même qu’ils ne soient enregistrés par un attaquant.

4. Intégrer l’écosystème

La Threat Intelligence prédictive n’est pas un outil autonome ; c’est le « carburant » qui alimente le reste de l’architecture de défense.

Lorsqu’un modèle prédictif anticipe qu’une plage d’IP appartenant à un hébergeur bulletproof est en cours de préparation pour une attaque de botnet, il pousse automatiquement ces IP via API vers le SIEM, les firewalls de nouvelle génération (NGFW) et les Web Application Firewalls (WAF) de l’entreprise. Lorsque l’attaque se produit effectivement trois jours plus tard, l’infrastructure de l’entreprise abandonne immédiatement les paquets, car l’IA a déjà mis à jour les listes de contrôle d’accès.

Conclusion

La cybersécurité est fondamentalement une guerre asymétrique : l’attaquant n’a besoin d’avoir raison qu’une seule fois, tandis que le défenseur doit avoir raison à chaque fois. La Threat Intelligence prédictive utilise l’IA pour rééquilibrer les forces en faveur du défenseur. En comprenant la logistique, les chaînes d’approvisionnement et les modes de communication de l’adversaire, les organisations peuvent passer de l’extinction des incendies à la suppression de l’oxygène avant même que l’étincelle ne soit allumée.