UEBA : aller au-delà des signatures avec l'analyse comportementale par IA

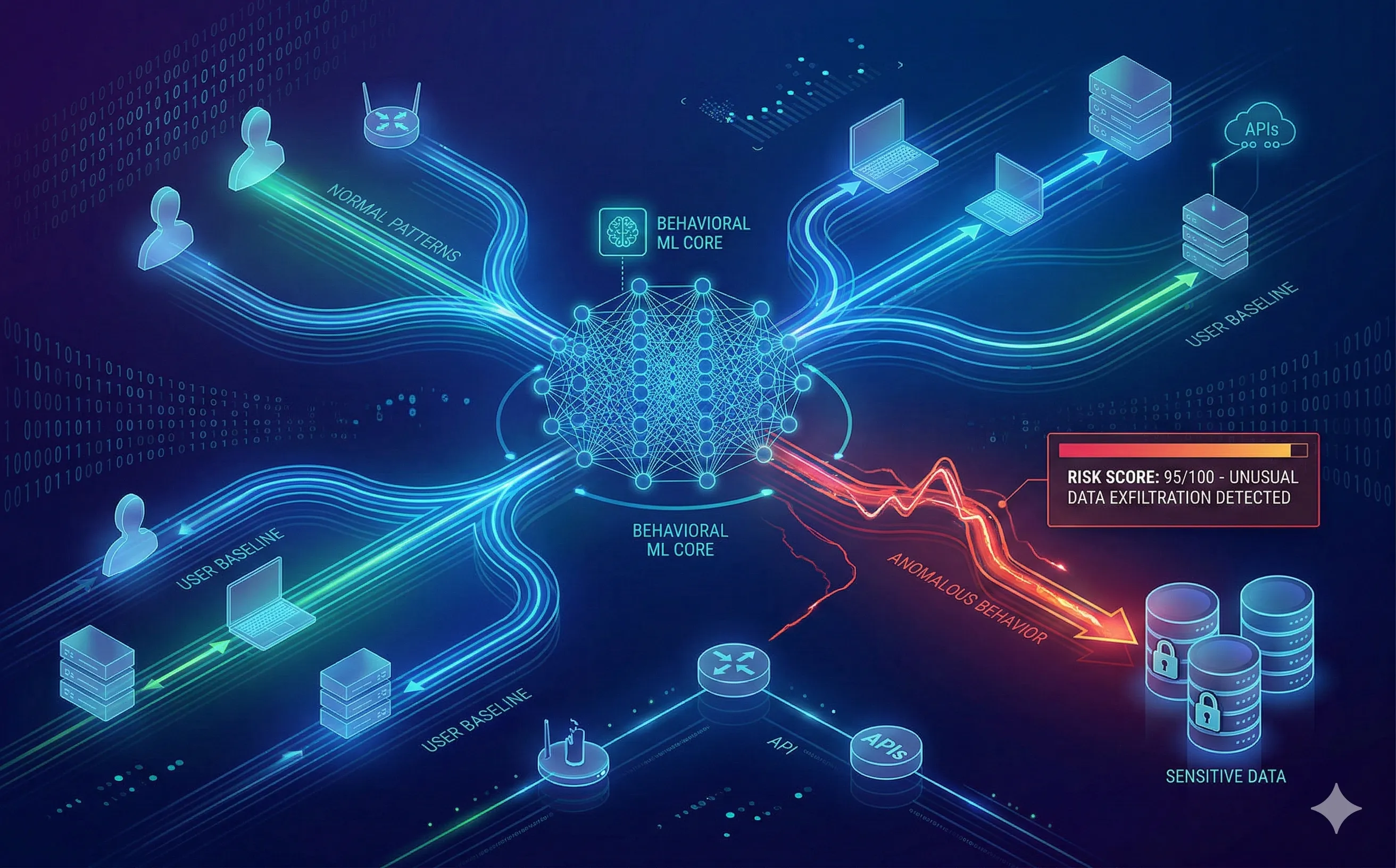

Découvrez comment l'UEBA utilise le machine learning pour établir une référence du comportement utilisateur, détecter les anomalies et bloquer les menaces internes ou les identifiants compromis en temps réel.

Introduction : du « quoi » au « qui »

Bienvenue dans le premier article de notre deuxième série : Architectures de défense pilotées par l’IA. Au cours des 13 dernières semaines, nous avons exploré comment les acteurs malveillants arment l’IA pour contourner les contrôles de sécurité statiques. Nous nous tournons maintenant vers la Blue Team. Comment défend-on un réseau quand le malware mute en permanence et que les emails de phishing sont parfaits ?

La réponse réside dans l’abandon de la recherche de fichiers « connus comme malveillants » au profit de la détection de « comportements anormaux ». C’est le domaine de l’UEBA (User and Entity Behavior Analytics). En exploitant le machine learning, les systèmes UEBA ne recherchent pas des signatures de malware ; ils cherchent des écarts par rapport aux routines humaines et machines, capturant ainsi les attaques que les outils traditionnels manquent.

1. Les limites de la sécurité basée sur des règles

Historiquement, les systèmes de Security Information and Event Management (SIEM) reposaient sur des règles de corrélation rigides. Un administrateur configurait une règle : Si l’utilisateur X échoue à se connecter 5 fois en 1 minute, déclencher une alerte.

Les attaquants se sont adaptés immédiatement. Ils exécutent des attaques de type « Living off the Land » (LotL), utilisant des outils d’administration légitimes (comme PowerShell ou WMI) avec des identifiants volés. Ils limitent également leurs tentatives de force brute à 4 fois par minute, restant parfaitement sous le radar. Lorsqu’un attaquant se connecte avec un mot de passe valide volé, un système basé sur des règles ne voit absolument rien d’anormal. L’authentification était techniquement réussie.

2. L’entrée du machine learning : établir la référence du « normal »

L’UEBA résout ce problème en utilisant le machine learning non supervisé pour construire une référence comportementale unique pour chaque « Utilisateur » (employés, sous-traitants) et chaque « Entité » (serveurs, routeurs, comptes de service) sur le réseau.

Au lieu de règles statiques, l’IA pose des questions dynamiques :

- Heure et localisation : Le directeur financier se connecte-t-il habituellement à 3h00 du matin un dimanche depuis une adresse IP dans un autre pays ?

- Volume et vélocité : Ce stagiaire marketing accède-t-il habituellement au dépôt de code source ? Télécharge-t-il généralement 50 Go de données vers un disque externe en moins de dix minutes ?

- Analyse par groupe de pairs : Le système regroupe les utilisateurs de manière dynamique. Si un développeur accède à une base de données spécifique, l’IA vérifie si d’autres développeurs du même groupe de pairs y accèdent également. Dans le cas contraire, elle signale l’anomalie.

3. Cas d’usage réels de l’UEBA

L’UEBA est particulièrement efficace contre deux des menaces les plus difficiles à gérer en cybersécurité :

- La menace interne : Un employé mécontent décide de voler de la propriété intellectuelle avant de partir chez un concurrent. Il dispose d’un accès légitime aux fichiers, donc aucun antivirus ne l’arrêtera. Cependant, le système UEBA remarque que son volume d’exfiltration de données est 400 % supérieur à sa référence historique sur 90 jours et déclenche une alerte immédiate.

- Les identifiants compromis : Un attaquant réussit à phisher un responsable RH et utilise ses identifiants pour se connecter au VPN d’entreprise. L’attaquant tente ensuite d’utiliser

cmd.exepour mapper des lecteurs réseau. Le système UEBA le signale instantanément : bien que les identifiants soient valides, le comportement (exécution d’un mappage réseau en ligne de commande) n’a jamais été observé depuis ce profil RH auparavant.

4. Score de risque et réponse automatisée

Contrairement aux SIEM legacy qui génèrent un flood massif d’alertes binaires (fatigue d’alerte), les systèmes UEBA utilisent un score de risque mathématique.

Chaque action anormale ajoute des points au score de risque d’un utilisateur.

- Connexion depuis un nouvel appareil (+10 points).

- Accès à un fichier sensible pour la première fois (+20 points).

- Tentative d’exploitation d’une élévation de privilèges (+60 points).

Lorsque le score cumulé dépasse un seuil critique (par exemple 90/100), le système ne se contente pas d’alerter un analyste humain ; il peut s’intégrer à une plateforme SOAR (Security Orchestration, Automation, and Response) pour prendre une action immédiate, comme isoler automatiquement la machine infectée du réseau ou révoquer les jetons d’authentification de l’utilisateur.

Conclusion

Dans un paysage où les identités constituent le nouveau périmètre, savoir qui est sur votre réseau ne suffit plus ; vous devez savoir exactement comment ils se comportent normalement. L’UEBA transforme la cybersécurité d’une discipline réactive basée sur les signatures en une pratique proactive fondée sur la science des données. C’est la couche fondatrice de toute architecture Zero Trust moderne.